Prey en acción

Explora nuestra colección de demos guiadas y descubre cómo Prey puede ayudarte a rastrear y proteger cada endpoint. Controla, supervisa y localiza flotas, protege dispositivos y datos, y destaca en la administración de las máquinas de tu organización.

Recomendado

Desde la vigilancia constante de tus correos, hasta enviar los datos a tus flujos de trabajo externos, descubre cómo Prey transforma la información del reporte en un plan de respuesta organizado.

Como Prey funciona

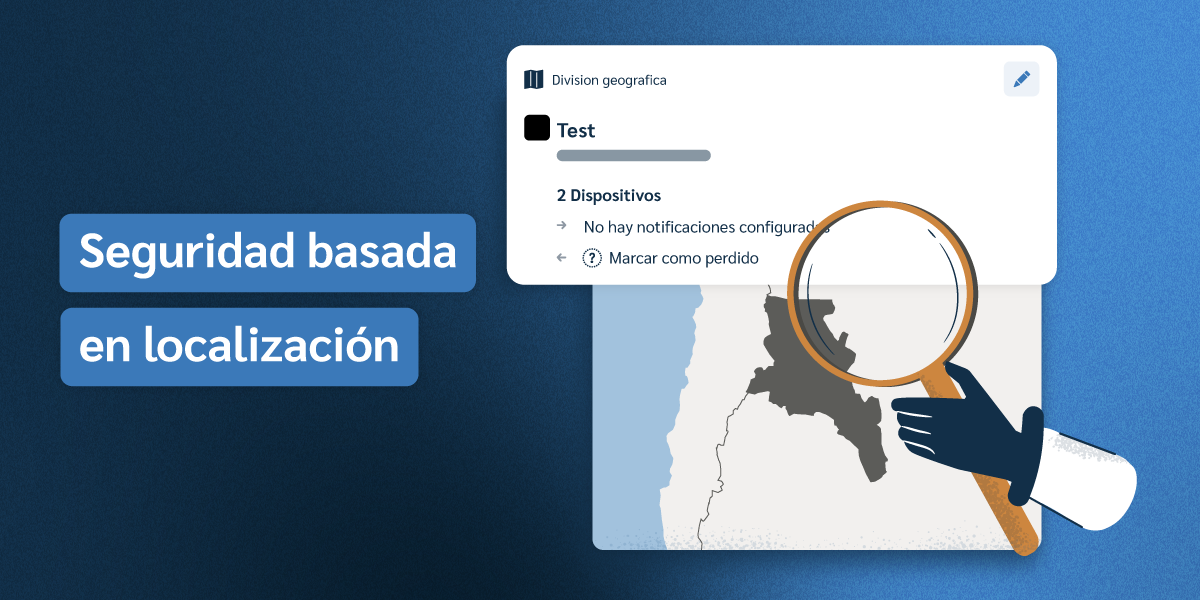

Mira cómo Prey localiza cualquier dispositivo en el mapa, rastrea su historial de ubicaciones y te alerta cuando cruza una geocerca, todo desde un solo panel.

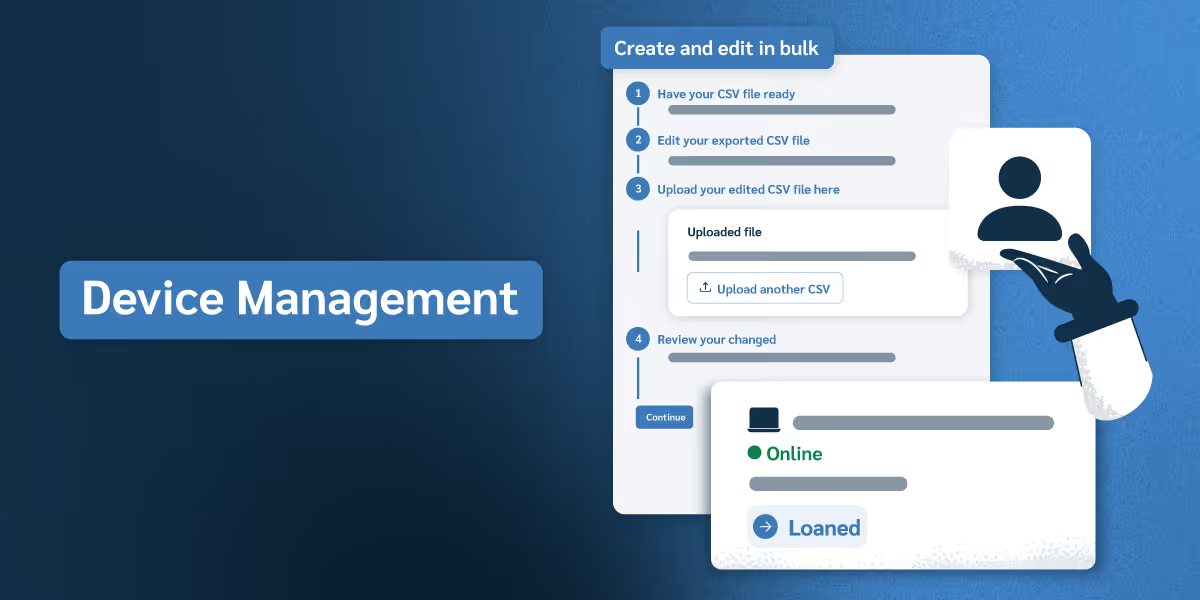

Descubra cómo organizar los dispositivos, gestionar las funciones de los usuarios, realizar un seguimiento de las comprobaciones de los activos y mantener registros listos para la auditoría en toda su organización.

Coloca geocercas alrededor de las zonas aprobadas y deja que Prey haga cumplir las reglas las 24 horas del día, los 7 días de la semana, bloquee, avise o borre automáticamente cuando un dispositivo cruza

Funcionalidades

Presentamos una nueva actualización complementaria a nuestro servicio: historial de ubicaciones extendido.

Coloca geocercas alrededor de las zonas aprobadas y deja que Prey haga cumplir las reglas las 24 horas del día, los 7 días de la semana: bloquea, alerta o borra automáticamente cuando un dispositivo cruza.

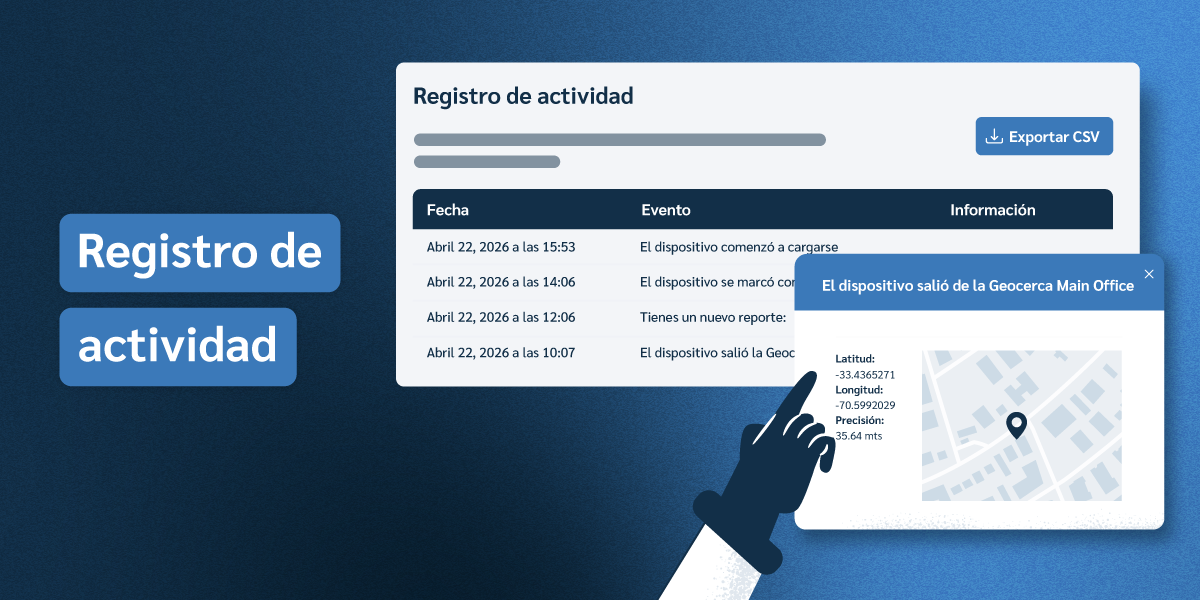

Mantenga un registro de la actividad de los dispositivos para rastrear, proteger y mantener el cumplimiento en toda la flota de dispositivos de su organización.

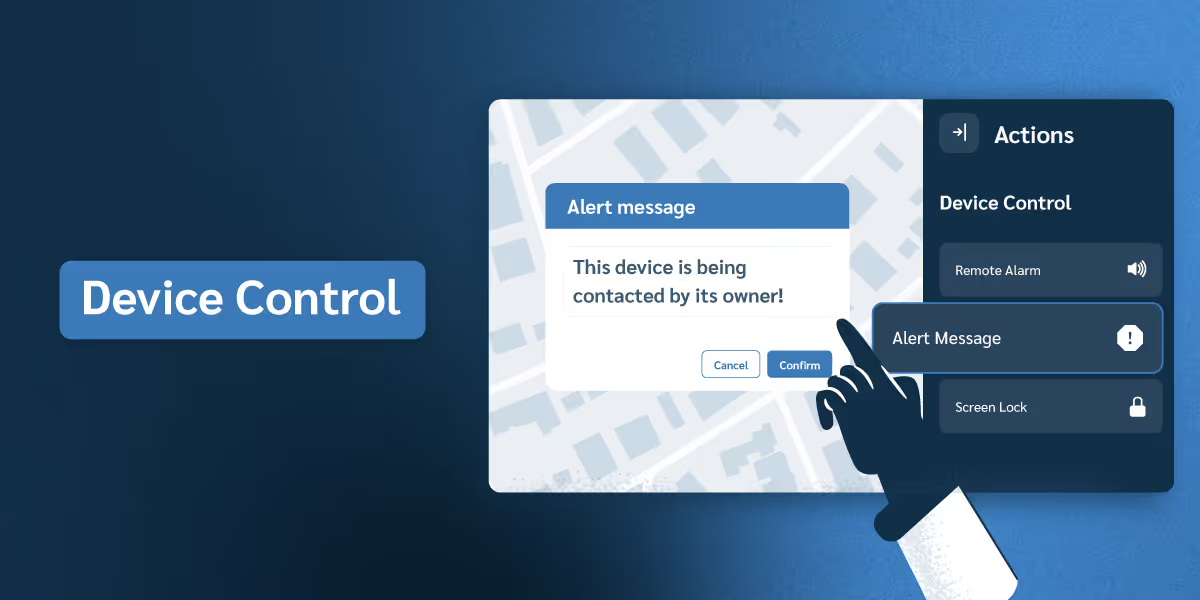

Impida el acceso no autorizado y responda eficazmente a los dispositivos comprometidos con las funciones de seguridad de Prey.

Aprenda a marcar un dispositivo perdido, recopilar pruebas para su recuperación, revisar los registros de actividad y rastrear el historial de ubicaciones.

Demuestre la aplicación de las políticas, no solo documéntela. Automatice las reglas de seguridad

Rastree, proteja y recupere los dispositivos de la flota de alquiler. Haga cumplir los contratos, bloquee las unidades no devueltas y borre los datos de los terminales arrendados.

Funcionalidades

Descubra cómo tomar el control de cualquier dispositivo de forma remota y configurar respuestas de seguridad automatizadas que se activen sin intervención manual.

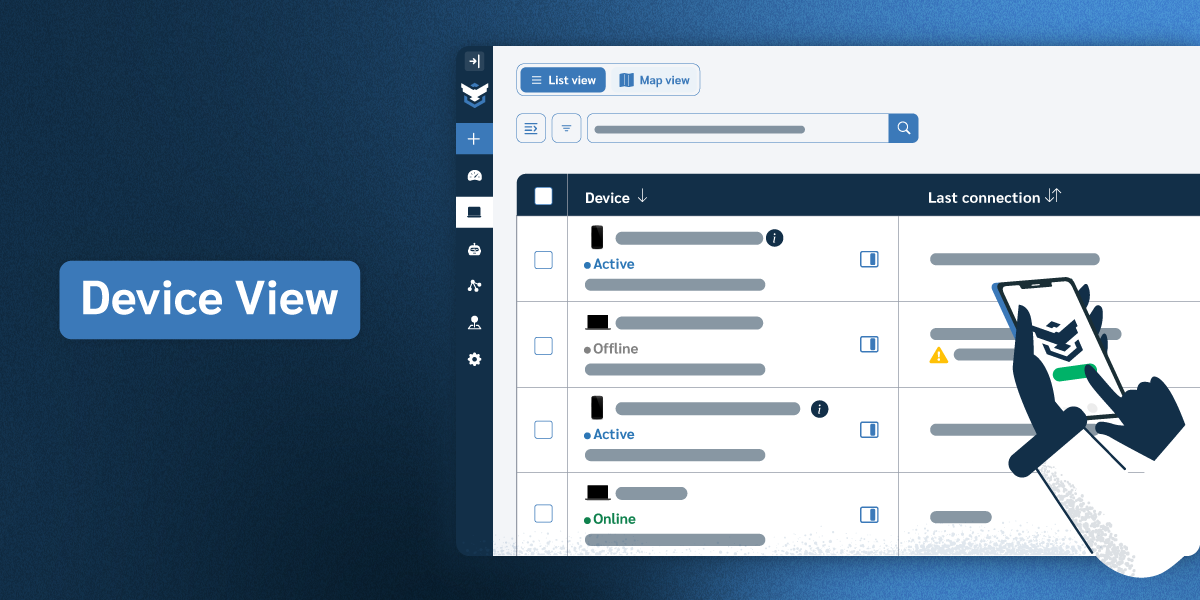

Conoce la página principal de tu panel — el hub central donde monitoreas conexiones, estado y detalles de cada dispositivo en tu flota.

Almacenamos mucha información y marcas de tiempo relacionadas con sus dispositivos protegidos

Gestione programas de préstamos de dispositivos sin el caos de las hojas de cálculo. Realice un seguimiento de las tareas, señale las devoluciones vencidas y recupere los dispositivos automáticamente.

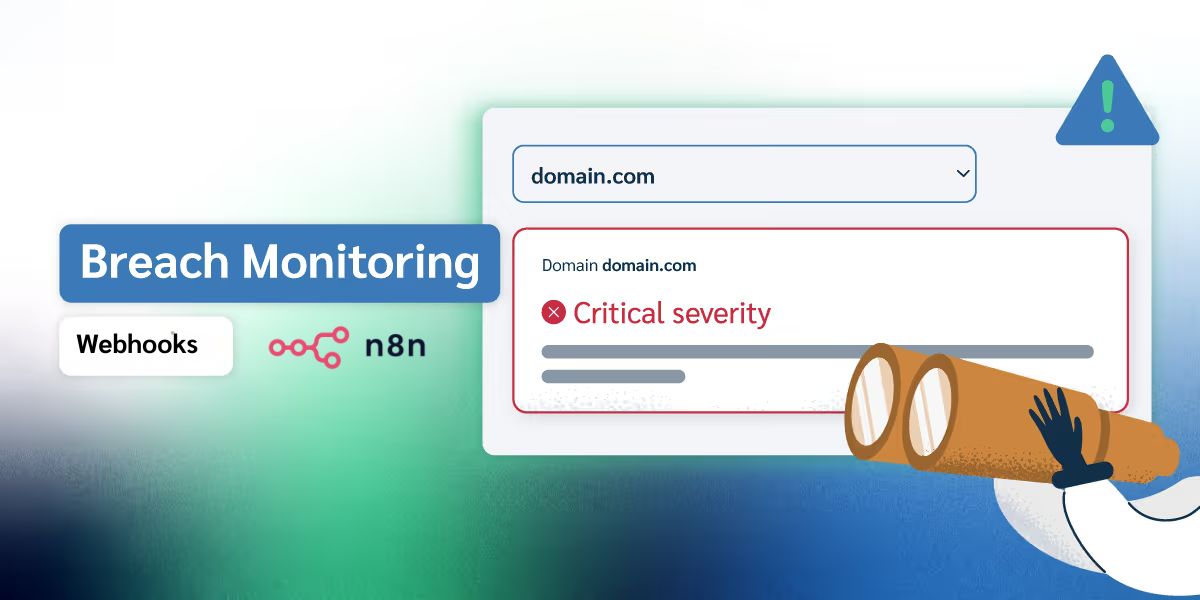

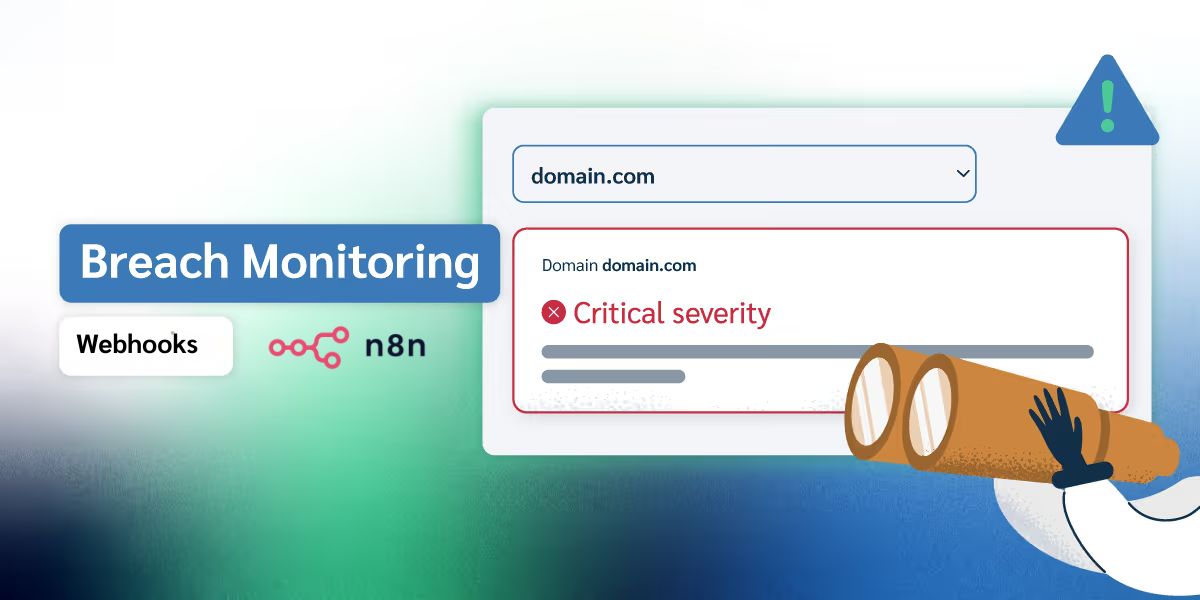

Monitorea dominios completos de tu empresa en busca de credenciales filtradas en la dark web, diseñado para organizaciones con equipos grandes y múltiples direcciones de correo.

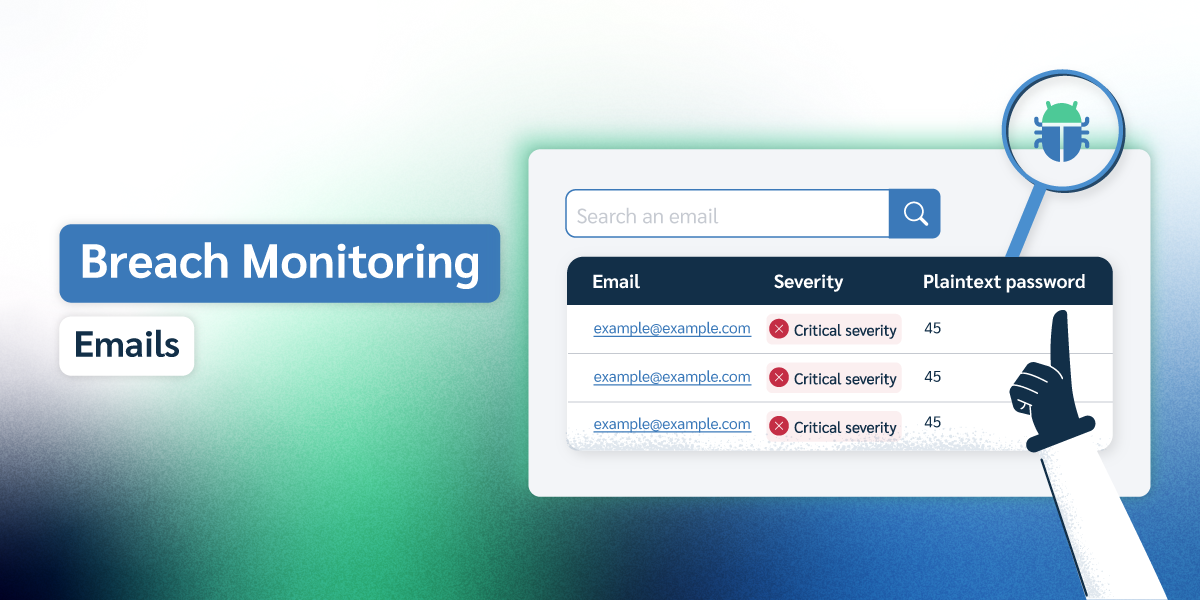

Rastrea direcciones de correo individuales en la dark web, ideal para monitorear ejecutivos C-level, clientes clave o cuentas de alto riesgo.

Desde la vigilancia constante de tus correos, hasta enviar los datos a tus flujos de trabajo externos, descubre cómo Prey transforma la información del reporte en un plan de respuesta organizado.