La actualización normativa en Chile de la Ley de Protección de datos 21719 convierte la gestión de los derechos ARCO en una prioridad. Este artículo detalla cómo estructurar tus procesos internos para resolver estas solicitudes de forma rápida, eficiente y legal.

El impacto de los Derechos ARCO en tu empresa

La protección de datos personales dejó de ser un asunto secundario para convertirse en un requisito normativo central. Las empresas operan hoy en un marco regulatorio exigente que otorga a las personas un mayor control sobre su información. Entender y aplicar estas normativas resulta indispensable para mantener la viabilidad del negocio.

¿Qué son los Derechos ARCO+?

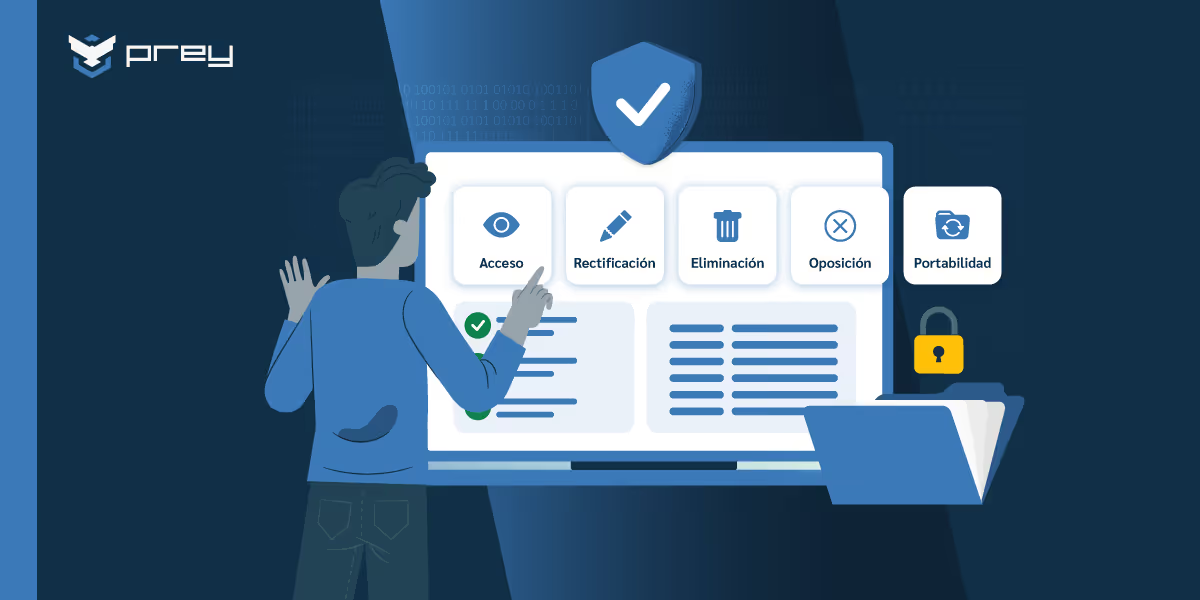

Los derechos ARCO tradicionales garantizan que cualquier individuo puede solicitar el acceso a sus datos personales almacenados por una organización. Además, permiten exigir la rectificación de información inexacta, la supresión o cancelación de antecedentes innecesarios y la oposición formal a tratamientos específicos.

La legislación reciente amplió estas facultades, creando el estándar ARCO+. Ahora se incluye el derecho a la portabilidad, que permite al usuario recibir sus datos en un formato electrónico estructurado. También se suma el derecho al bloqueo temporal del tratamiento mientras se resuelven otras solicitudes pendientes.

Obligación legal y ventaja competitiva

Cumplir con estas solicitudes trasciende la simple evasión de multas y sanciones regulatorias. Las organizaciones que protegen proactivamente la información generan una confianza comercial invaluable, diferenciándose rápidamente de aquellos competidores que mantienen prácticas de gestión de datos deficientes.

Las principales normativas que regulan estos derechos en Chile son:

- Ley N° 19.628 sobre Protección de la Vida Privada: Es la norma base que regula el tratamiento y protección de datos personales en el país.

- Ley N° 21.719: Legislación que moderniza la ley anterior, actualiza sus principios, perfecciona los derechos ARCO+, eleva sustancialmente las sanciones y crea la Agencia de Protección de Datos Personales.

- Ley N° 19.496 sobre Protección de los Derechos de los Consumidores: Marco legal que complementa la protección de la información del cliente, regulando los derechos básicos en las relaciones de consumo.

Canales de atención: recibiendo y validando la solicitud

Establecer un proceso eficiente para gestionar las solicitudes de ARCO+ requiere canales de atención precisos y seguros. Las empresas deben habilitar vías directas que faciliten la comunicación con los usuarios, asegurando, simultáneamente, que cada requerimiento sea legítimo. Esta fase inicial determina el éxito de todo el procedimiento de cumplimiento normativo.

Implementando una "Ventanilla Única"

La normativa exige a los responsables que implementen mecanismos tecnológicos sencillos, expeditos y eficaces para ejercer estos derechos. Habilitar una ventanilla única centralizada, como un formulario web de contacto o un correo electrónico específico, organiza la recepción de solicitudes. Además, el artículo 10 garantiza que el ejercicio de derechos, como rectificar o suprimir datos, siempre es gratuito para el titular.

Autenticación estricta de identidad

Confirmar la legitimidad del solicitante resulta fundamental antes de procesar cualquier antecedente. Las organizaciones deben aplicar protocolos estrictos para autenticar la identidad del titular o de su representante legal, previniendo así filtraciones de información por suplantación de identidad. A continuación, detallamos algunos métodos efectivos para realizar esta validación:

- Solicitud de documentación oficial: Requerir la exhibición o envío de un documento de identidad válido emitido por el Estado.

- Verificación en dos pasos (2FA): Enviar un código temporal de seguridad al número telefónico o correo electrónico previamente registrado en los sistemas de la empresa.

- Preguntas de seguridad dinámicas: Consultar sobre transacciones recientes o datos específicos de la cuenta que solo el cliente real podría responder correctamente.

- Validación biométrica: Implementar reconocimiento facial o verificación de huellas dactilares si la plataforma tecnológica de la organización cuenta con estas capacidades integradas.

Mapeo de la información: ¿Dónde están los datos del titular?

Responder adecuadamente a una solicitud de derechos ARCO+ exige conocer exactamente dónde se encuentra la información personal. Hacerse esta pregunta resulta fundamental porque las empresas almacenan antecedentes en múltiples plataformas y formatos. Sin un registro claro de ubicación, cumplir los plazos legales o eliminar registros específicos resulta operativamente imposible.

El valor del inventario de datos (Data Mapping)

Las organizaciones deben mantener conjuntos organizados y bases de datos estructuradas que relacionen los antecedentes eficientemente. Contar con un inventario actualizado previene búsquedas desordenadas, permitiendo identificar rápidamente el origen, las categorías procesadas y los destinatarios de cada registro.

Para construir este mapa de información, los equipos técnicos pueden ejecutar las siguientes acciones:

- Clasificar la información recopilada según su nivel de sensibilidad, su finalidad y su origen comercial.

- Documentar el ciclo de vida completo de la información procesada, definiendo plazos claros de conservación.

- Implementar software especializado para el descubrimiento y el etiquetado automáticos en los servidores corporativos.

- Mantener un registro detallado de los terceros mandatarios o proveedores que accedan a los sistemas internos.

Superando los silos entre departamentos

La información suele permanecer fragmentada entre los departamentos de marketing, ventas, recursos humanos y atención al cliente. Coordinar estas áreas requiere establecer protocolos internos obligatorios y designar responsables específicos que lideren la recolección transversal. Así, la empresa consolida una respuesta unificada, precisa y oportuna frente al titular solicitante.

Para articular esta búsqueda interna y evitar vacíos de información, sugerimos implementar la siguiente estructura de coordinación funcional:

Ejecución del requerimiento: Procesando una solicitud paso a paso

Una vez validada la identidad del titular, la empresa debe atender el requerimiento con celeridad y precisión. Este proceso exige una coordinación estricta entre las distintas áreas operativas para localizar los antecedentes solicitados y responder dentro del plazo legal máximo de treinta días corridos.

A continuación, detallamos el procedimiento estándar para gestionar estas peticiones formalmente:

- Acusar recibo del requerimiento inmediatamente tras su ingreso en el sistema centralizado.

- Clasificar la solicitud según el derecho específico ejercido por el titular correspondiente.

- Ejecutar la búsqueda interna y aplicar la acción requerida a las bases de datos.

- Emitir una respuesta por correo electrónico al usuario.

Garantizando el acceso y la portabilidad

El derecho de portabilidad obliga al responsable a entregar una copia de la información personal en un formato electrónico estructurado, genérico y de uso común. Esta entrega debe realizarse mediante los medios más expeditos posibles, evitando imponer trabas u obstáculos técnicos para la posterior transferencia de datos.

Para asegurar una entrega correcta y fluida, los equipos tecnológicos deben considerar los siguientes puntos:

- Exportar los registros en formatos interoperables y ampliamente aceptados.

- Especificar claramente al titular las características técnicas necesarias para procesar y descargar la información requerida.

- Garantizar que la transmisión se realice directamente a otro responsable cuando esta operación resulte técnicamente factible.

- Informar sobre el origen de los datos, los destinatarios y los plazos de conservación estipulados.

Gestionando la rectificación y oposición

Actualizar información inexacta requiere modificar los antecedentes en todos los sistemas operativos interconectados. Paralelamente, procesar la oposición al marketing directo implica excluir al usuario de las campañas publicitarias, manteniendo intacto su historial transaccional para cumplir íntegramente con las obligaciones legales o los contratos vigentes suscritos.

El procesamiento de una solicitud de rectificación u oposición sigue habitualmente estos pasos:

- Verificar los antecedentes adjuntos que sustentan la petición de modificación o de cese de uso.

- Aplicar el bloqueo temporal a los registros involucrados mientras el área responsable resuelve el requerimiento.

- Ejecutar el cambio sistémico correspondiente, ya sea actualizando los datos inexactos o marcando la exclusión publicitaria.

- Comunicar formalmente estas modificaciones a los terceros que hayan recibido previamente dicha información personal.

El desafío de los dispositivos remotos: asegurando el control de datos

Administrar la privacidad se complica enormemente cuando la información sale de los servidores corporativos centrales. Los equipos móviles y portátiles representan un desafío técnico prioritario para los equipos de seguridad. Las empresas deben garantizar el cumplimiento riguroso de los derechos normativos, incluso en aquellos dispositivos que operan fuera de la oficina.

Datos en movimiento y el riesgo de los endpoints

El trabajo remoto dispersa los registros personales en múltiples laptops, tablets o teléfonos asignados al personal en terreno. Si un usuario ejerce su derecho legal de supresión, eliminar la información del sistema central resulta insuficiente. Las copias locales en estos equipos descentralizados constituyen una vulnerabilidad crítica permanente para la organización.

Los principales riesgos asociados a esta distribución de la información incluyen:

- Descargas locales de bases de datos mediante sistemas de sincronización automática.

- Archivos adjuntos y correos almacenados físicamente en dispositivos móviles sin supervisión directa.

- Extravío o robo de equipos que contienen información personal no debidamente protegida.

Borrado remoto y recuperación de archivos

Para resolver esta descentralización, las empresas necesitan software avanzado para la gestión de dispositivos. Servicios como Prey ofrecen soluciones precisas para localizar equipos corporativos, borrado remoto y recuperar archivos críticos, lo que facilita el cumplimiento del derecho de acceso. Algunos incluso pueden realizar un borrado remoto seguro para garantizar la destrucción definitiva de copias residuales en equipos extraviados.

Auditoría y evidencia de cumplimiento

La normativa vigente exige adoptar y demostrar medidas técnicas de seguridad proporcionales ante cualquier incidente o requerimiento legal. Utilizar herramientas especializadas para el control de flota genera reportes automatizados e inalterables. Esta documentación certifica ante las autoridades que la organización realizó acciones verificables para proteger o eliminar la información.

Para estructurar este respaldo probatorio, los sistemas de gestión deben documentar los siguientes elementos:

- El registro temporal preciso que indica la fecha y hora de cada borrado remoto ejecutado.

- La emisión de reportes técnicos que validan el estado de encriptación activo en el dispositivo.

- La consolidación de bitácoras de rastreo para evidenciar la recuperación o bloqueo de equipos comprometidos.

Tiempos de respuesta y notificación formal

Responder a una solicitud de derechos exige rigor procedimental y estricto cumplimiento normativo. El artículo 11 obliga al responsable a comunicar formalmente su decisión mediante el canal fijado por el titular. Guardar un registro íntegro de estas comunicaciones resulta indispensable para demostrar el cumplimiento ante eventuales fiscalizaciones administrativas.

Cumpliendo con los plazos legales

Respetar el reloj es crucial para evitar sanciones operativas. La normativa establece que el responsable debe pronunciarse sobre el requerimiento dentro de treinta días corridos desde su ingreso. Este periodo puede prorrogarse excepcionalmente por treinta días adicionales si la magnitud o la complejidad operativa del caso particular lo justifica.

Cuándo y cómo denegar una solicitud de forma justificada

Los derechos ARCO+ no son absolutos. El artículo 7 señala que no procede suprimir antecedentes si el tratamiento es necesario para cumplir con obligaciones legales o ejecutar contratos vigentes. Tampoco aplica si la información es requerida para ejercer o defender reclamaciones judiciales futuras ante los tribunales competentes.

Ante una denegación, la empresa debe emitir una respuesta fundamentada, ejecutiva y empática. El artículo 11 exige que la resolución indique expresamente la causa invocada y los antecedentes justificatorios. Omitir este deber expone a la organización a multas directas de la autoridad reguladora correspondiente.

Para estructurar correctamente una denegación justificada, el documento formal debe incluir obligatoriamente los siguientes elementos:

- Indicación expresa de la causal legal que impide atender el requerimiento presentado por el solicitante.

- Descripción de los antecedentes concretos que justifican legalmente el procesamiento de la información personal.

- Notificación explícita en la que se señala que el titular dispone de treinta días hábiles para reclamar ante la Agencia.

Sanciones, riesgos y conclusiones

La Ley 21.719 establece un régimen estricto de responsabilidad para quienes traten datos personales de forma indebida. El artículo 34 clasifica las infracciones a las obligaciones normativas en leves, graves y gravísimas. Ignorar estas disposiciones genera riesgos financieros considerables y compromete seriamente la viabilidad corporativa.

El costo del incumplimiento

Obstaculizar el ejercicio de los derechos ARCO+, omitir respuestas o denegar solicitudes injustificadamente califica legalmente como una infracción grave. Además del daño reputacional severo, el artículo 35 detalla sanciones económicas altísimas que afectan directamente el patrimonio de la empresa responsable de dichas faltas.

A continuación, detallamos las multas normativas más relevantes aplicables a las vulneraciones de estos derechos:

- Infracciones graves: Multa de hasta 10.000 unidades tributarias mensuales por impedir u obstaculizar el ejercicio legítimo de los derechos del titular (artículos 34 ter y 35).

- Infracciones gravísimas: Multa de hasta 20.000 unidades tributarias mensuales por incumplir una resolución directa de la Agencia referida a reclamaciones de derechos ARCO+ (Artículos 34 quáter y 35).

- Reincidencia corporativa: Las empresas que reincidan en infracciones graves o gravísimas pueden enfrentar multas equivalentes al 2 o al 4 % de sus ingresos anuales, respectivamente (Artículo 35).

Preparando a tu equipo para el futuro

Proteger los derechos de los usuarios exige adoptar tecnología adecuada y capacitar continuamente al personal interno. La ley permite implementar un modelo de prevención de infracciones certificado. Estos programas de cumplimiento constituyen pilares fundamentales para garantizar respuestas eficientes, resguardar la información y generar una confianza comercial duradera.

.avif)