Selección del Editor

Guía paso a paso para que el DPO gestione una filtración de datos personales según la Ley 21.719. Contención técnica, notificación a la Agencia y sanciones de hasta 20.000 UTM.

Guía práctica para DPO en Chile: implementa la Ley 21.719 paso a paso, gestiona riesgos, protege datos y demuestra cumplimiento con evidencia real.

En una fiscalización de la Ley 21.719 las políticas no bastan: qué evidencia técnica realmente revisa la Agencia de Protección de Datos.

Conoce las nuevas instrucciones de ANCI sobre cómo reducir el impacto y la propagación de incidentes.

Seguridad De Datos

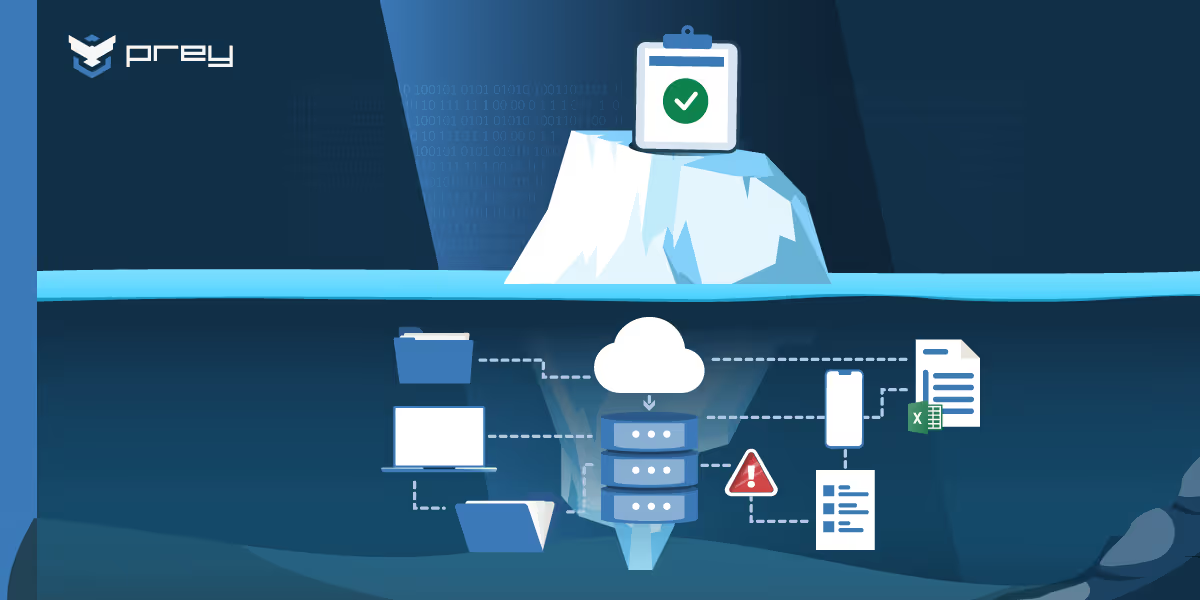

Descubre por qué el inventario de datos y el RAT no bastan sin control real de dispositivos y visibilidad operativa para cumplir la Ley 21.719 en Chile.

¿Está tu organización lista para enfrentar las brechas de datos de manera efectiva? ¿No? ¡Este artículo es para ti! ¿Sí lo está? ¡Míralo y dale un repaso a tu estrategia!

Evita pérdidas críticas. Aprende cómo crear un plan de recuperación de datos para proteger tu empresa ante fallos o ciberataques.

¿Sabes qué es la seguridad de datos? En el ámbito de la ciberseguridad, la seguridad de datos representa uno de los desafíos más grandes para muchas organizaciones. ¡Lee este artículo para saber más datos sobre este tema!

Gestión de Dispositivos

Framework de 5 fases para administrar dispositivos corporativos de principio a fin. Enrollment, inventario, monitoreo, incidentes y retiro seguro. Guía práctica para equipos de TI.

Si tu empresa gestiona flotas o BYOD, estas son las capacidades mínimas que debes exigir: inventario, políticas, seguridad, apps, acceso y soporte remoto. + Checklist descargable.

Guía práctica para administrar celulares corporativos y BYOD: control de apps, políticas, seguridad, inventario y borrado remoto. Aprende qué debería incluir una solución de gestión de dispositivos (MDM) y cómo implementarla.

Cómo convertir el control de dispositivos en evidencia verificable para cumplir la Ley 21.719 en Chile y responder a fiscalizaciones sin improvisar.

Ciberataques

Protege tu empresa del ransomware, phishing y malware con un enfoque integral: políticas, parches, RBAC, 2FA, auditorías y recuperación para asegurar continuidad operativa.

Los ataques DDoS son cada vez más comunes y costosos. Aprende qué sucede durante estos ataques y cómo impactan a los sitios web.

Descubre qué son las ciberamenazas, sus tipos y cómo afectan a usuarios y empresas. Aprende a protegerte con buenas prácticas de ciberseguridad.

¿Tus credenciales en la dark web? Conoce como es el ciclo de las credenciales y como atacan.

Descubre nuestra colección de Ebooks

Explora nuestra sección de ebooks